Criptografía en la Revolución Mexicana

DOI: 10.13140/RG.2.2.11424.94722

50 congreso de la Sociedad Matemática Mexicana 2018 (ciudad Universitaria CDMX) .

José de Jesús Ángel Ángel

Antecedentes:

La criptografía: proviene del griego "cripto" ocultar y "graphos" escritura, entonces el significado

original es "el arte de ocultar mensajes". La criptografía ha sido usada a lo largo de la

historia de la humanidad. Por su naturaleza había sido usada principalmente en las guerras, o

en los medios de comunicación de las agencias de seguridad nacional de los países más

influyentes en el ámbito mundial. El principal objetivo de la criptografía en mandar un mensaje

de de manera "oculta" que designaremos como "cifrado" o "encriptado", y qué sólo el receptor del

mensaje con una llave ó clave secreta pueda "descifrarlo" y leer el contenido.

Hoy día la criptografía tiene un significado más técnico, y la podemos definir como la ciencia

que estudia los problemas de seguridad en la transmisión de la información por medio de un canal que

siempre se supone inseguro. Los principales problemas que existen en la transmisión de la información son: la

confidencialidad, la autenticidad, la integridad y el no rechazo.

- Confidencialidad: la información es confidencial si solo las personas autorizadas tienen acceso al contenido de la información.

- Integridad: la información es integra si existe un método por el cual se puede verificar si la información transmitida ha sido alterada o borrada. Ya que es imposible (hasta el momento) impedir que sea interceptada, y por lo tanto alterada o eliminada.

- Autenticidad: se dice que un lado de la comunicación (emisor o receptor) puede verificar la autenticidad del otro lado, si existe un método de verificación que determina que el otro lado es realmente quien dice ser.

- No-rechazo:

se dice que un procedimiento no puede ser rechazado por un lado de la comunicación, si existe un método que le comprueba al otro lado que ese procedimiento lo realizó realmente el primer lado.

Criptografía en México

En México como en otras partes del mundo la criptografía se ha usado en la mayoría de sus etapas históricas,

Antes de la conquista espańola no se sabe si existió o se uso la criptografía,

ya que no se conoce evidencia en un sentido u en otro. Sin ambargo a partir de lo que se conoce de la cultura Maya, quizá,

la más avanzada en términos de escritura, podemos concluir que no hubo uso de alguna técnica criptográfica,

principalmente porque no existió un alfabeto que permitierá tener la técnica mínima que pudierá ser usada para fines de ocultar información

confidencial.

Por otra parte, las batallas militares que se efectuaban en esas épocas no eran tan sofisticadas,

y se cree no era necesario esconder mensajes al enemigo. La información se manejaba de manera personal o por espías.

Se da como un hecho que el primer criptograma en el "nuevo mundo"

es una carta cifrada de Hernán Cortéz del 25 Junio del ańo 1532 desde Cuernavaca México.

A lo largo de esta época (colonial), la criptografía fue usada desde Espańa, no solo a México, sino también a todas las colonias. Varios documentos cifrados pueden hallarse en el Museo General de Indias (Espańa). Entre algunos personajes historicos que usaban mensajes cifrados, están Cristóbal Colón, Rodrigo de Albornoz (secretarío de Calos V) quien desde México mandaba mensajes cifrados a Espańa relatando las actividades de H. Cortés. Luis de Velazco (Virrey de la Nueva Espańa), algunos militares como Cristóbal de Erazo (Almirante), etc.

Ya en la etapa de la independencia y la reforma, seguramente fueron usados mensajes cifrados, principalmente en las guerras, ya que la criptografía era una "arma" más, conocida por cualquier estrataga militar.

Sin embargo quizá la parte más intresante en el uso de la criptografía en México, comenzó en la época revolucionaria.

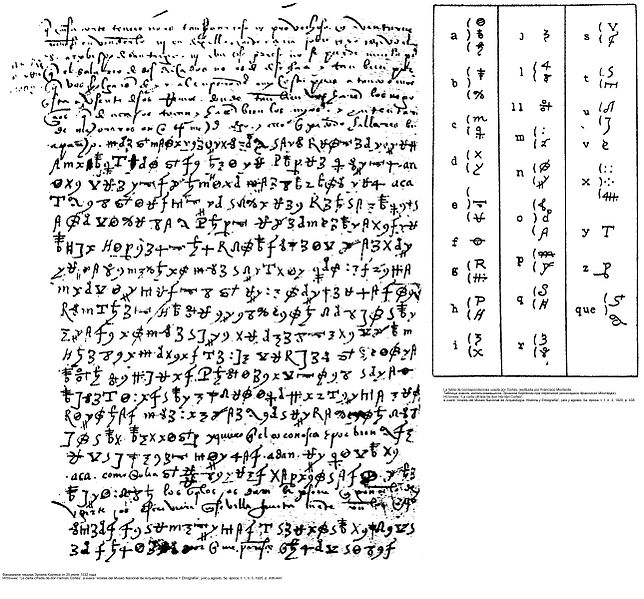

El sistema de cifrado llamado "Mexican Army Cipher Disk" (usado proximádamente entre los ańos de 1912-1920) fue quizá el más popular, éste sistema se dio a conocer poco después de que los documentos en donde se describia el método y que fueron interceptados por agencias de seguridad de los Estados Unidos los liberaron por el proyecto "OPENDOOR" en el ańo de 1996. Otros sistemas de cifrado Mexicnaos fueron también dados a conocer, como el sistema MXC, MXD, MXE y MXH ( usados aproximádamente entre los ańos 1937-1945). Aunque realmente eran modificaciones del anterior con algunas particularidades.

Dichos documentos fueron interceptados por agencias militares de los Estados Unidos y se encontraban en la cálidad de "Secret" en los archivos de la NSA (National Security Agency). En el proyecto "OPENDOOR" se liberaron 1479 cajas con documentos interceptados en el periódo de la Primera y Segunda Guerra mundial. Estos comentos formaban parte de la siguiente colección "Historic Cryptographic Collection, Pre-World War I through World War II". La mayor parte de ellos datos sobre los sietemas de cifrado de Alemania, Rusia y Japon. Solo 19 documentos relacionados con sistemas de cifrado en México, y algunos otros más a paices latinoamericanos como Argentina (10).

Descripción del sistema "Mexican Army Cipher Disk".

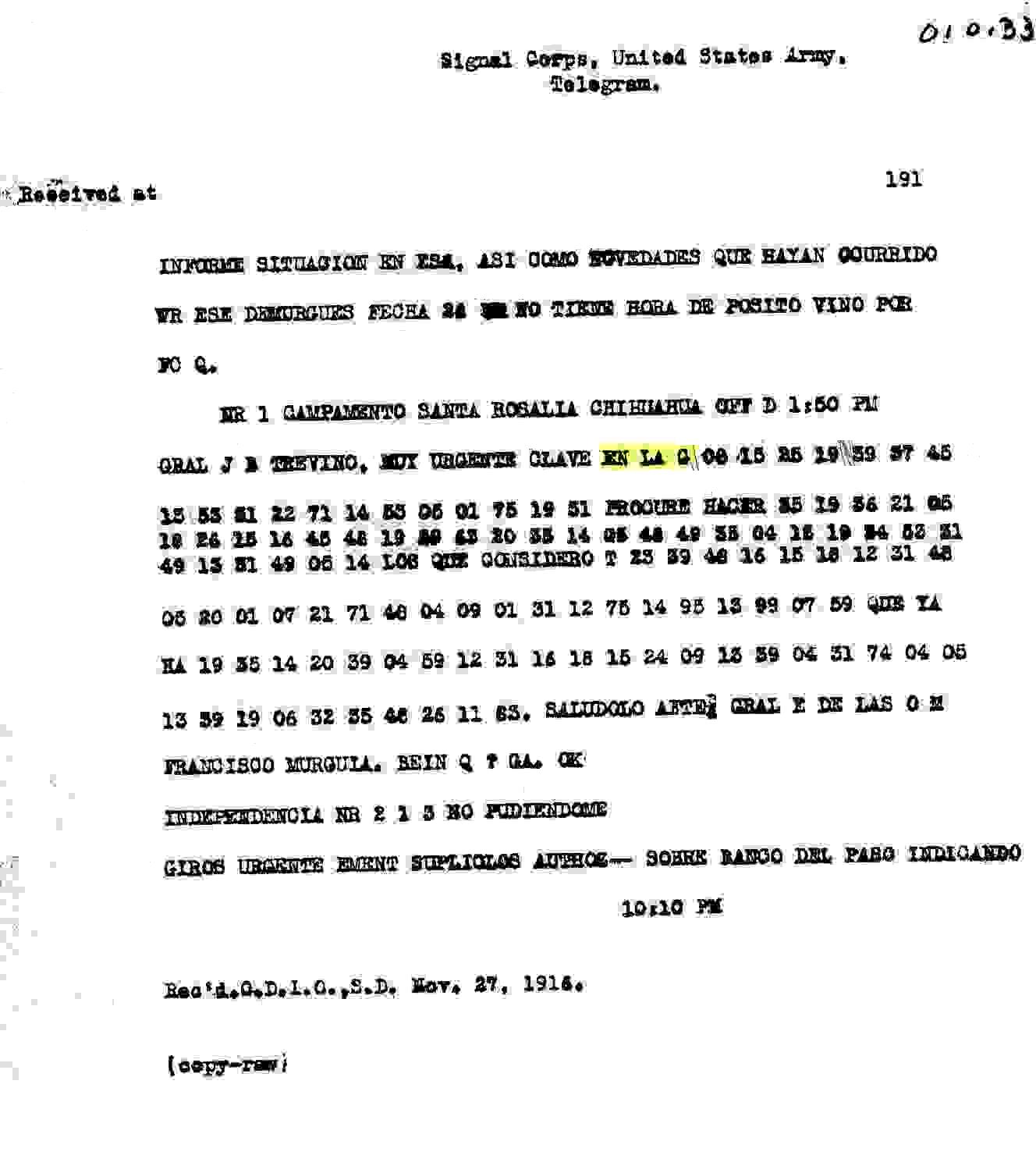

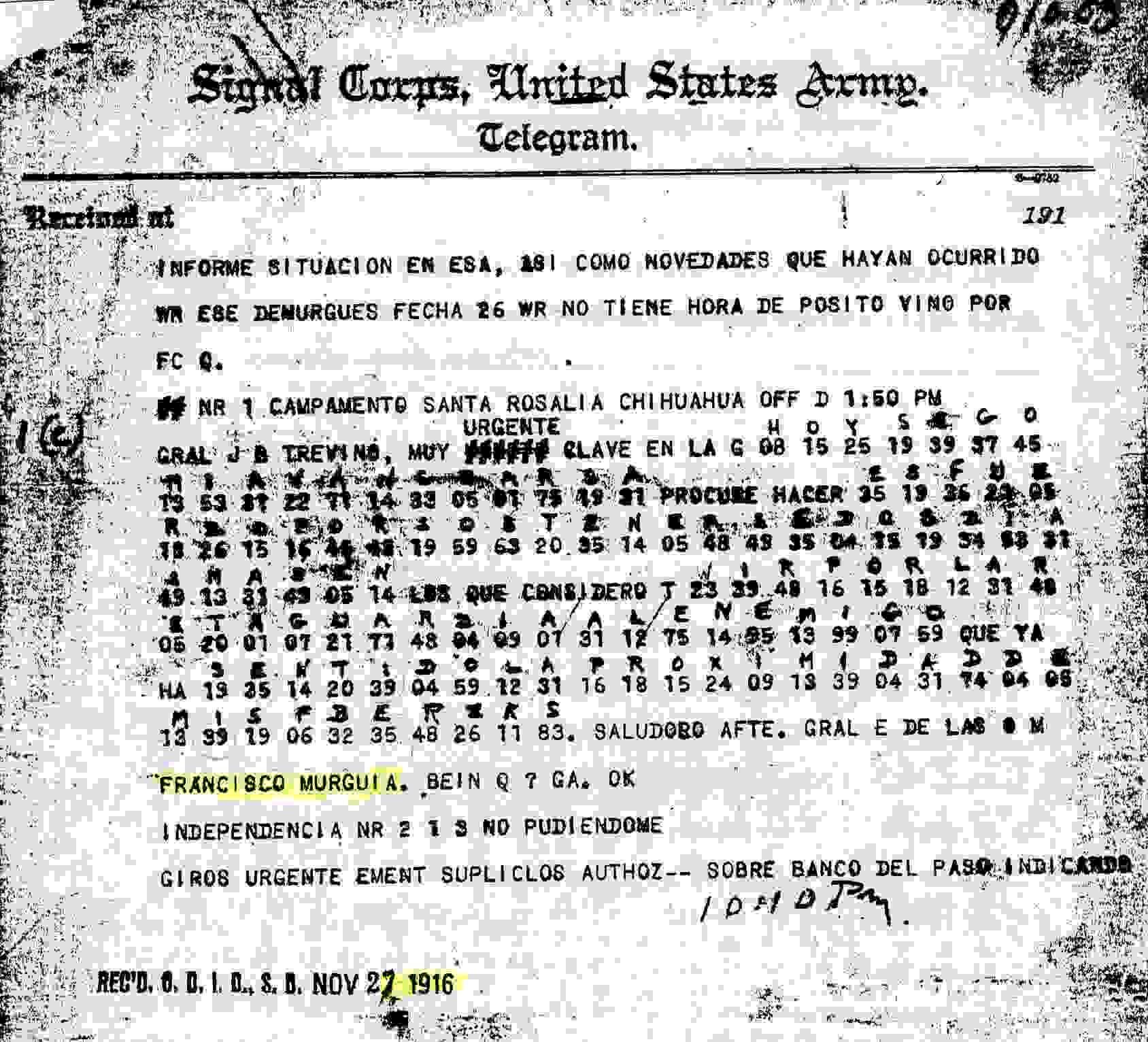

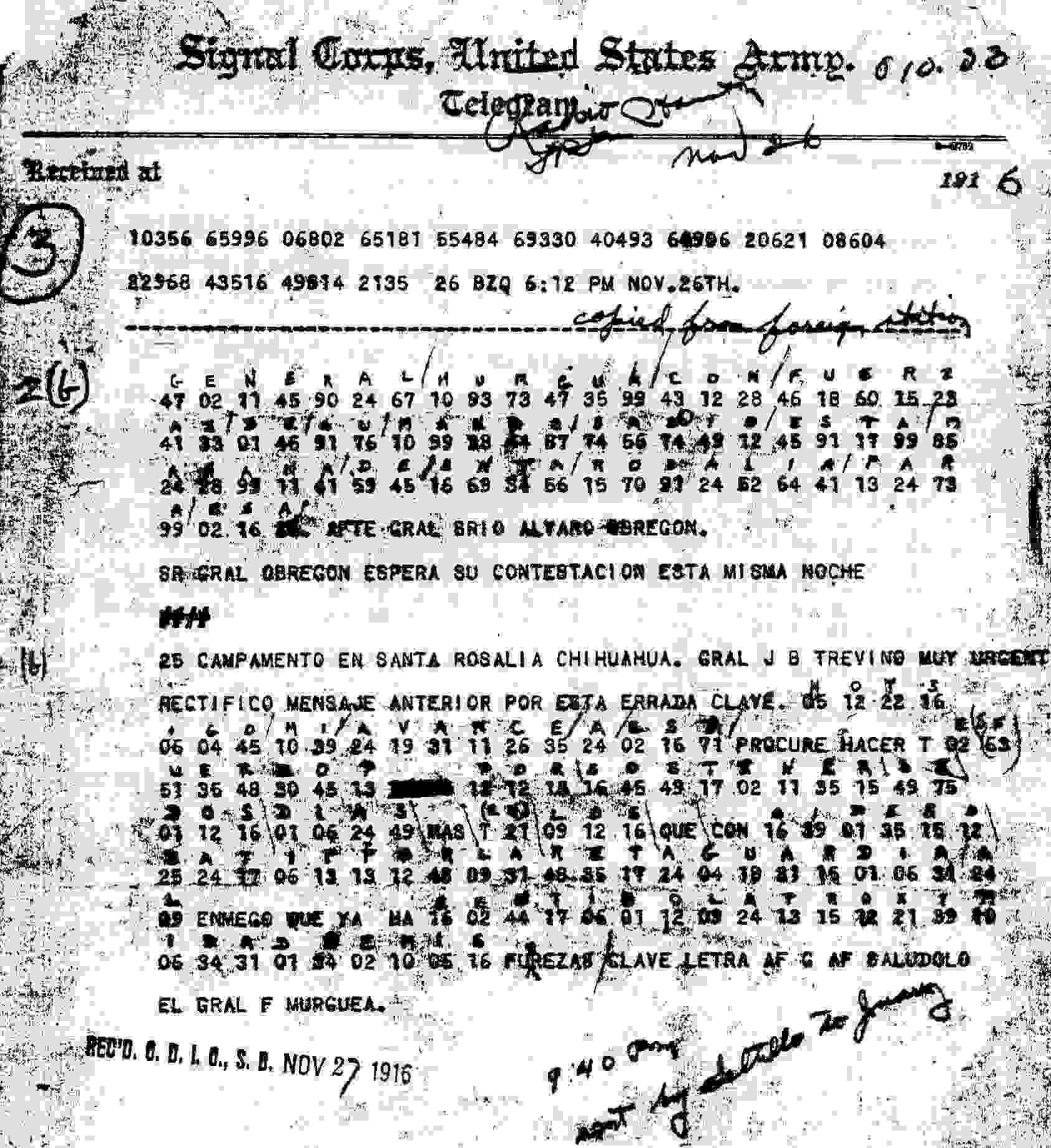

El siguiente documento es un reporte de un telegrama interceptado en Noviembre 26 de 1916,

mandado por A. Obregon a J. B. Trevińo. Transmitido entre Saltillo y Juárez. El criptoanálisis fue efectuado por (Capt. 19th Infantry) Parker Hitt, el 2 de diciembre de 1916.

Enseguida describimos el sistema que llamaremos MACD:

1.- Elementos del sistema: se considera el siguiente arreglo de 5 columnas, la primera columna

corresponde al alfabeto de 26 letras, la segunda columna corresponde a los

números ardenados del 01 al 26, asignando el número 01 a alguna letra que depende de la clave(es

decir aplicando la transformación x+b mod 26). La tercera columna consiste de los números

ordenados del 27 al 52, donde al número 27 se le asigna alguna letra que depende de la clave.

La cuarta columan de manera similar correspode a los números ordenados del 53 al 78, donde

al número 53 comienza en alguna letra. Finalmente la la quinta columan corresponde a los números

del 79 al 99, donde el primero le corresponde alguna letra de acuerdo a la clave (observamos aqui

que siempre quedan faltando 5 letras por asociar en esta columna).

2.- La clave del sistema: en el caso anterior, la clave es "AWIO", el manejo de las claves se lleveba de diferentes maneras. La forma más común era por medio de un "Code Book", es decir un cuaderno de claves que previamente se acordaba y que solo ambos lados de la comunicación sabian su contenido. Por ejemplo en el telegrama de ejemplo, dice clave "EN LA G", entonces el receptor del telegrama revisaba su "Code Book" y obtenia de ahi la clave que le corresponde a la "palabra clave" EN LA G, en este caso la clave secreta era "AWIO".

3.- Método de cifrado: una vez que se tiene la tabla de alfabetos a partir de la clave, se procede a cifrar el mensaje. Por ejemplo el mensaje "HOY SIGO MI AVANCE" se puede cifrar como:"08 15 25 19 39 37 45 13 53 01 22 71 14 33 05", como corresponde al telegrama de arriva. Pero también puede ser cifrado como:

"98 79 89 83 09 07 45 13 09 31 22 31 44 03 75".

4.- Método de decifrado: con el mensaje cifrado simplemente hay que obtener de la

tabla la letra correspondiente y asi obtener el mensaje desifrado.

Este sistema fue usado por varios generales revolucionarios, se dice que agentes de Pancho Villa

también lo usaron (página 322 libro de Kahn).

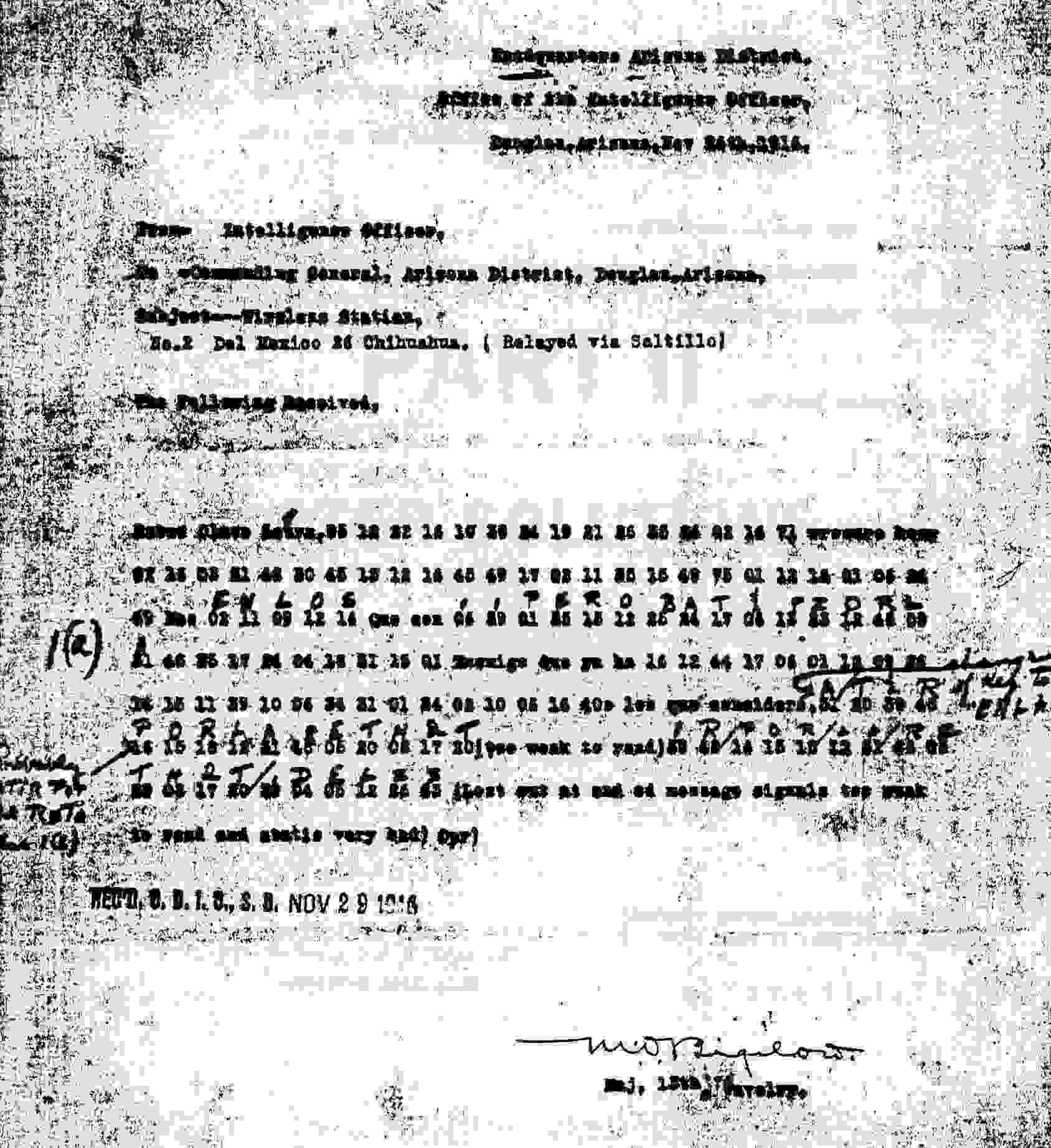

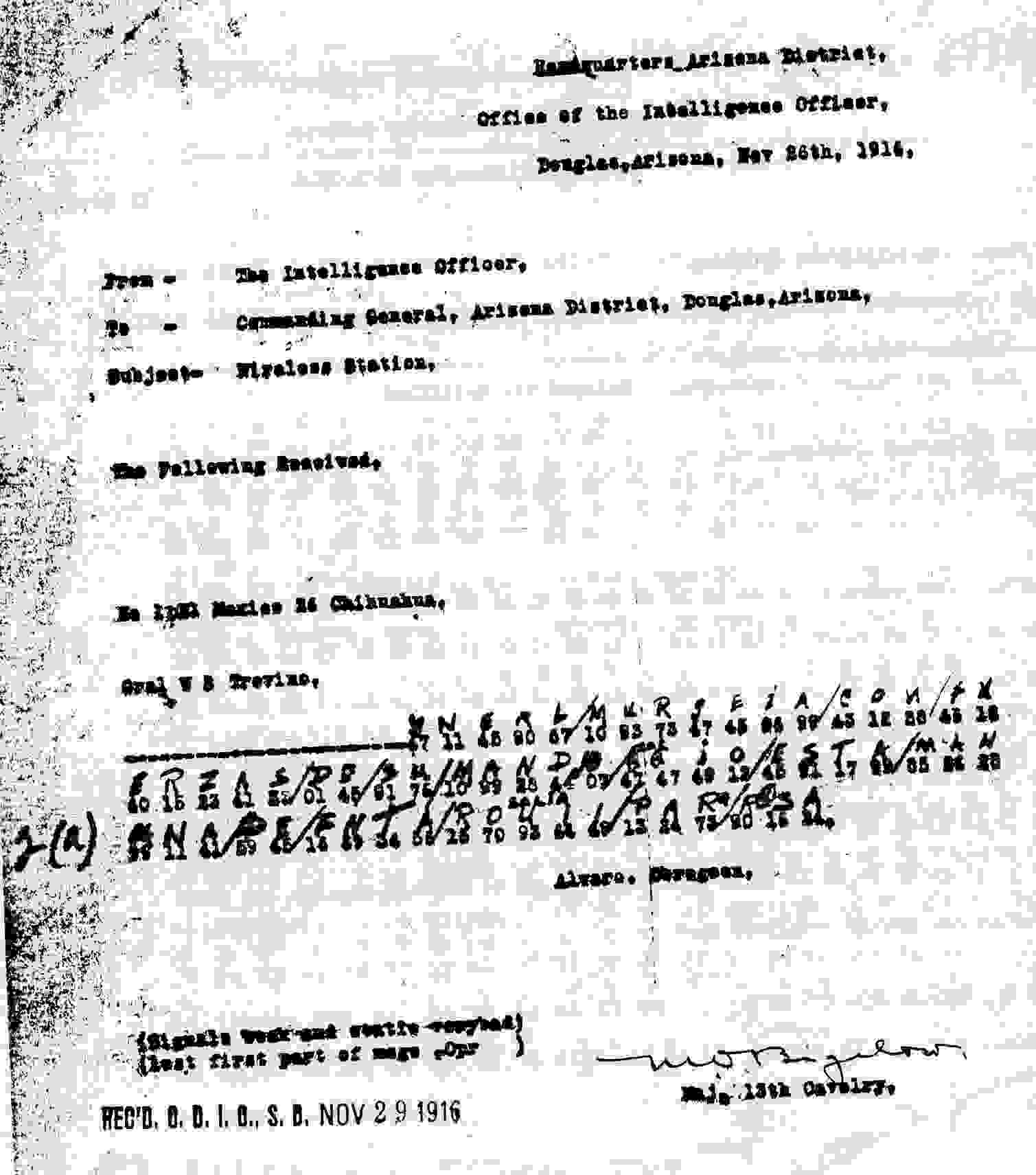

Enseguida mostramos otros telegramas interceptados, que eran también

parte de la comunicación entre A. Obregon y sus fuerzas:

Interceptados por la oficina de inteligencia en Douglas Arizona, en el ańo de 1916.

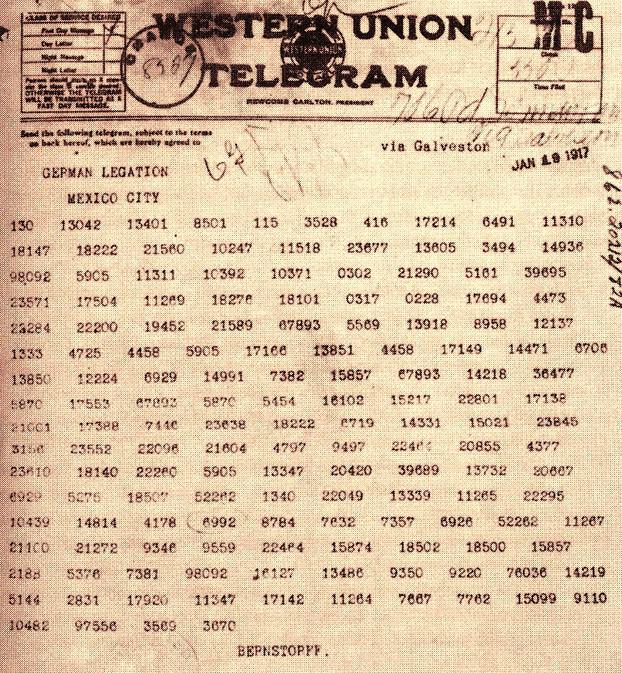

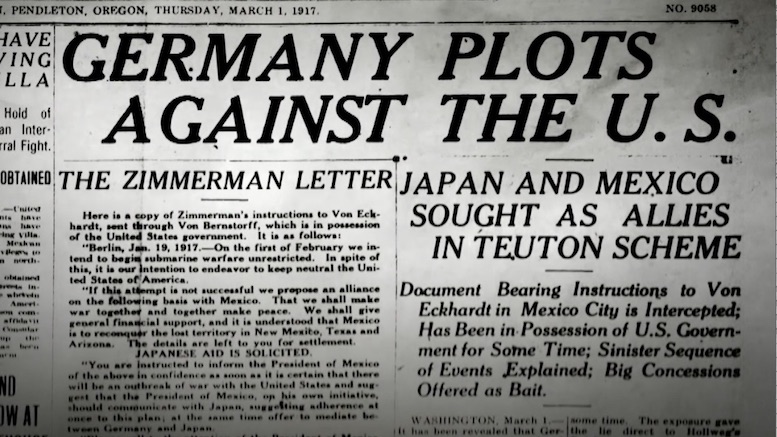

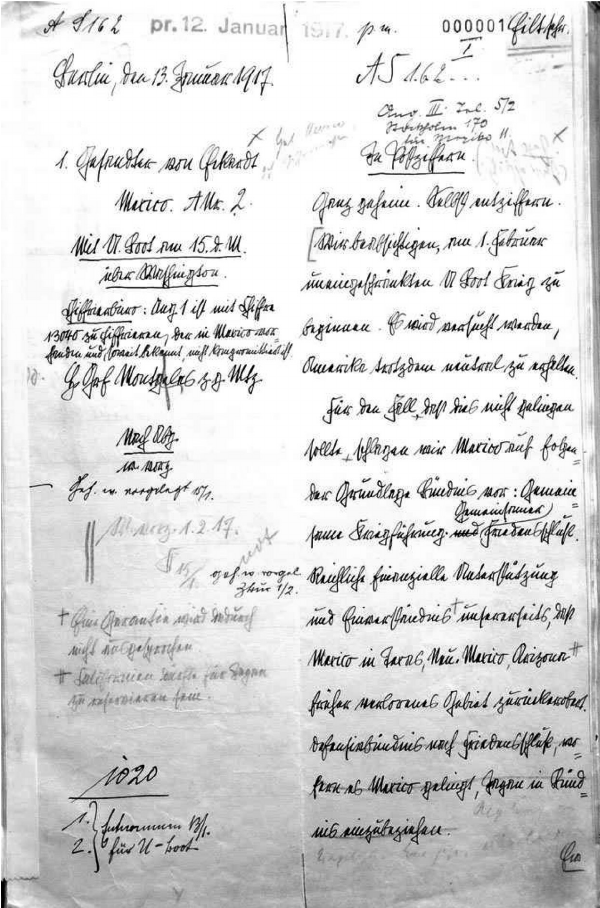

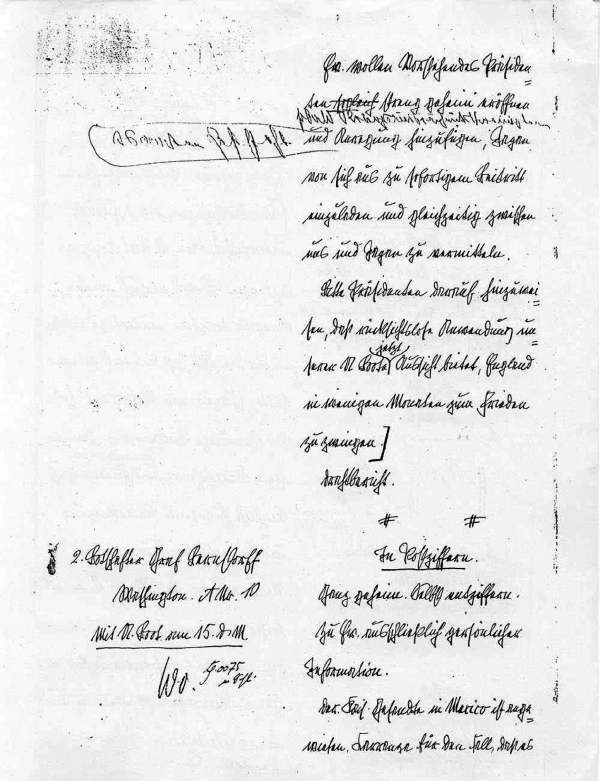

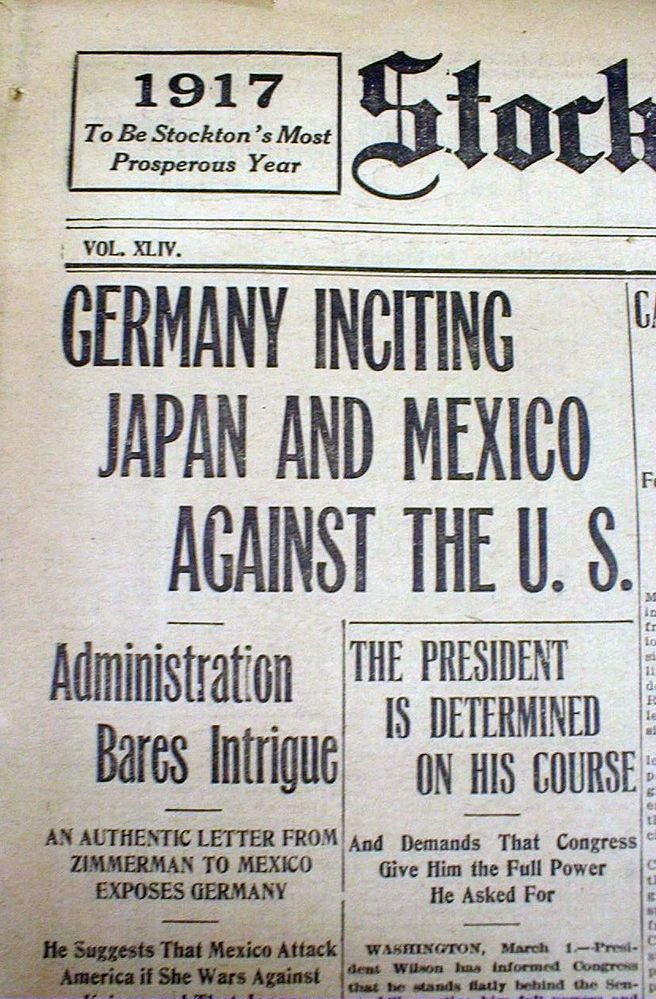

Telegrama Zimmermann.

Uno de los acontecimientos más mencionados, donde se relaciona a México con la criptografía, es el

llamado "Telegrama Zimmermann". Este hecho es mas bien histórico, sin embargo es importante

ya que fue muy bien publicitado en su tiempo.

Los hechos fueron mas o menos asi:

- Enero 1917, la primera guerra mundial en su termino y aún Estados Unidos permanecia neutral.

- Fue atacado un barco Norteamericano por el Alemania.

- El ministro de relaciones exteriores Aleman, Arthur Zimmermann, "pensaba" en un plan aparentemente para distrer a los Estados Unidos en caso de que entraran a la guerra .

- El 16 de enero de 1917, Zimmermann envía un telegrama dirigido al embajador Aleman en México Heinrich von Eckardt.

- El telegrama fue enviado, al menos por dos vías diferentes, una vía un cable a Washington y otra vía una embarcación sueca. El primero fue cifrado con un "book code" llamado 0075, aparentemente como este código no era conocido por la embajada Alemana en México, fue re-enviado cifrandolo con un código más simple llemado 13040, que consistia en una lista de alrededor 75000 códigos con 25000 palabras a codificar.

- El código 13040 era ya muy conocido por el grupo de criptoanalistas ingleses llamado "Room 40".

- Febrero 4 1917, Estados Unidos rompe relaciones con Alemania.

- Febrero 23 1917, el telegrama llega a Estados Unidos de Ingleterra.

- Marzo 1 1917, la prensa Norteamericana publica la noticia del telegrama.

- Marzo 29 1917, el propio Zimmermann admite la existencia del telegrama.

- Abril 6 1917, Estados Unidos entra a la primera guerra mundial.

- Abril 14 1917, Carranza declina la oferta de Alemania.

- 1.- Breve Descripción de la Criptografía en la Revolución Mexicana, versión dura.

- 2.- Criptogrfía En La Presidencia De Porfirio Díaz, versión digital.

- 3.- Cryptographic Methods During the Mexican Revolution.

- 4.-Una Nota Sobre La Criptografía De Los Flores Magón.

- 5.-Claves Secretas de la Revolución.

- 6.-Los mensajes cifrados de Benito Juárez, versión dura.

- 7.-Criptografía Usada En La Revolución Mexicana (artículo).

- 8.-Criptografía Usada En La Revolución Mexicana (presentación).

-

[1] Al-Kadit, Ibrahim A.,Origins Of Cryptology: The Arab Contributions. Cryptologia, Volume 16, Issue 2 April 1992 , pages 97 - 126.

-

[2] Friedman W.F., Mendelsohn C.J., The Zimmermann Telegram of January 16, 1917,

and its Cryptography Background. USA: Aegean Park Press, 1994.

-

[3] Friedman W.F., Military Cryptanalysis Part I, II, III, IV. Declassified and approved for release by NSA,

available in the NSA webpage.

-

[4] Hitt Parker, Manual For The Solution Of Military Ciphers. USA: Aegean Park Press, 1976.

- [5] Kahn David, The Codebreakers - The Story of Secret Writing. USA: The Macmillan Co, 1967.

- [6] Kahn David, Intelligence Studies on the Continent . Intelligence and National Security, Vol 23, No. 2 April 2008, pp 249-275.

- [7] Kahn David, The Rise of the Intelligence . Foreign Affairs Vol 85, No. 5, Sep-Oct 2006, pp 125-134.

- [8] Kahn David, An Historical Theory of Intelligence. Intelligence and National Security Vol 16, 2001, pp 79-92.

-

[9] Katz Friedrich, La Guerra Secreta en México. Colección Problemas de México, Ediciones ERA 1982.

-

[10] Leighton Albert, Secret Communication among the Greeks and Romans. Technology and Culture Vol. 10, No. 2, pp 139-154, 1969.

- [11] Lerner Victoria, Espionaje y revolución mexicana. Historia Mexicana (COLMEX), vol. XLIV núm. 4, pp. 617-643.

- [12] National Security Agency, NSA Reveals How Codes of Mexico Were Broken. USA: Aegean Park Press, 2000.

-

[13] Raast W. Dirk, US intelligence operations & covert action in modern Mexico,

1900-1947. Journal of Contemporary History 22 (10/87):615-38.

-

[14] Raast W. Dirk, The Diplomacy of Suppression: Los Revoltosos, Mexico, and

the United States , 1906-1911. Hispanic American Historical Review 56, No 4(1976):529-550.

-

[15] Singh Simon, The Code Book: The Science of Secrecy from Ancient Egypt to Quantum Cryptography

. Anchor; Reprint edition (August 29, 2000)

-

[16] Smith, Michael M., The Mexican Secret Service in the United States, 1910-1920.

. The Americas 59, No 1 (jul 2002):65-85.

-

[17] Tuchman Barbara W., The Zimmermann Telegram. Ballantine Books, March 1985.

Versión en español: El Telegrama Zimmermann de Barbara W. Tuchman por RBA, 2010.

-

[18] Yardley H.O., The American Black Chamber. Naval Institute Press, Maryland 1931.

Breve Descripción de la Criptografía en la Revolución Mexicana, versión digital.

Revista Digital Universitaria

10 de marzo 2008, Volumen 9 Número 3, ISSN: 1067-6079

José de Jesús Ángel Ángel

Revista Ciencia y Desarrollo (de CONACYT), mayo 2008, Vol. 34, no. 219, p. 60-65.

José de Jesús Ángel Ángel

Cryptologia, Volume 33, Issue 2 April 2009 , pages 188 - 196.

José de Jesús Ángel Ángel

Junio 2010.

José de Jesús Ángel Ángel

BiCentenario. El ayer y hoy de México.

Vol. 3 número 10, octubre diciembre 2010 .

Instituto de Investigaciones Dr. José María Luis Mora

José de Jesús Ángel Ángel

Relatos e HISTORIAS en México,

Año III, Número 31, Marzo 2011 .

José de Jesús Ángel Ángel

Congreso Internacional “Dos Siglos De Revoluciones En México”

septiembre 2008 .

José de Jesús Ángel Ángel

Congreso Internacional “Dos Siglos De Revoluciones En México”

septiembre 2008 .

José de Jesús Ángel Ángel

Algo de bibliografía relacionada:

Contacto.

Cualquier consulta, corrección o sugerencia puede hacerlo

a: José de Jesús Angel Angel

email: jjaa(at)math.com.mx